Er bestaan verschillende varianten van WordPress website hacks. Als WordPress webdeveloper schrijf ik regelmatig over het belang van WordPress, plugins en thema’s geüpdatet houden. Doe je dit niet, dan loop je het risico dat hackers de kwetsbaarheden van deze software afgaan op zoek naar ingangen naar je website, al dan niet automatisch.

Een andere vorm van hacking is te vinden in zogenaamde Brute Force Attacks. Deze geautomatiseerde aanvallen proberen via de ‘normale’ weg de achterkant van je website in te komen: via de login-pagina van je website. Brute Force Attacks combineren veelgebruikte gebruikersnamen en wachtwoorden, tot ze de juiste combinatie vinden. Denk aan wachtwoorden als ‘wachtwoord’, ‘123456’ of ‘qwerty’. Geloof het of niet, deze wachtwoorden worden nog steeds veel gebruikt.

WordPress websites zijn een populair doelwit van deze aanvallen. In dit artikel lees je hoe je je website beschermt tegen Brute Force Attacks.

1. Installeer Wordfence

Ik kan het niet vaak genoeg zeggen. De eerste plugin die je op een nieuwe website installeert, zou standaard Wordfence moeten zijn. Deze plugin maakt het mogelijk om je WordPress website op verschillende manieren te beschermen. Wordfence kent zowel een gratis als betaalde versie. De opties die ik hieronder bespreek, zitten allemaal in de gratis versie van de plugin inbegrepen.

2. Kiezen van gebruikersnamen

Bij Brute Force Attacks worden veelgebruikte wachtwoorden gecombineerd met gebruikersnamen. We moeten het hackers daarom niet te makkelijk maken. Stap één is daarom het selecteren van gebruikersnamen.

Gebruik nooit ‘admin’ als gebruikersnaam. Deze wordt ontzettend veel gebruikt en brengt daardoor meer risico met zich mee. Hackers proberen deze gebruikersnaam vaak. Via Wordfence kan je het nieuwe gebruikers onmogelijk maken om ‘admin’ te gebruiken als accountnaam. Ook is er een optie om direct gebruikers uit te sluiten die via ‘admin’ proberen in te loggen.

Zo bescherm je de site voor een gedeelte van brute force attacks. Een zwakke gebruikersnaam in combinatie met een zwak wachtwoord is vragen om problemen.

3. Kiezen van wachtwoorden

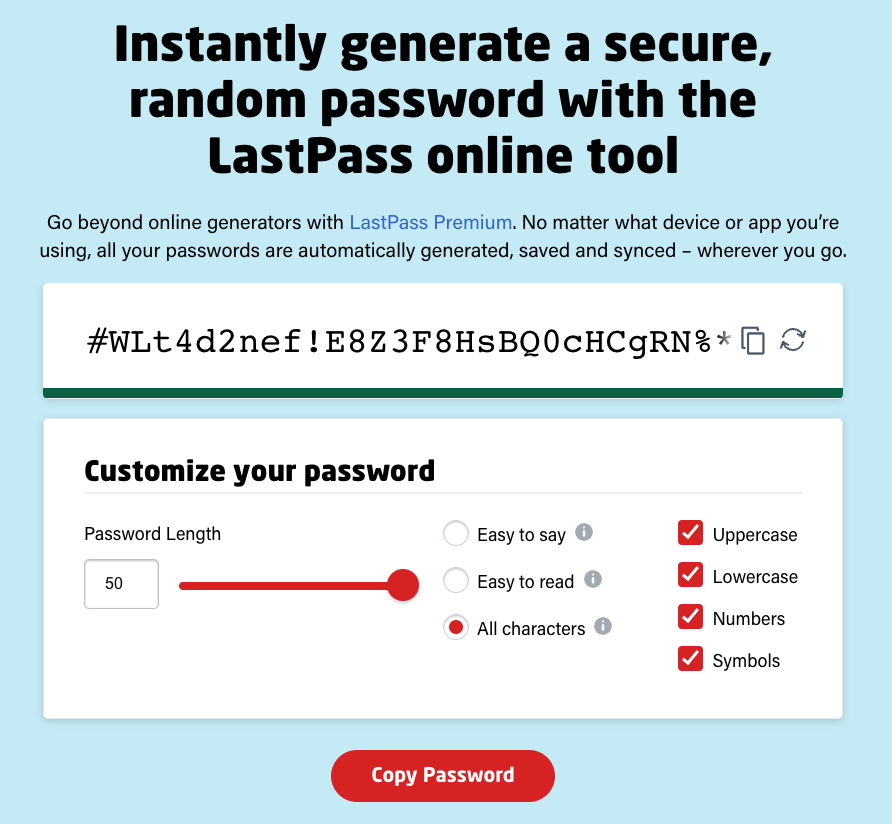

De gebruikersnaam is slechts een gedeelte van de oplossing. Een sterk wachtwoord is de tweede manier om het hackers moeilijk te maken. Gebruik een password manager of een externe site (zoals LastPass) om een sterk wachtwoord te genereren. Het onderstaande screenshot toont de mogelijkheden die LastPass biedt.

Maak het sterke wachtwoord zo lang mogelijk. Je hoeft het toch niet zelf te onthouden. Het bovenstaande voorbeeld bestaat uit 50 tekens en is daardoor zeer sterk.

Een handige mogelijkheid van Wordfence is het herkennen van wachtwoorden die via een datalek openbaar geworden zijn. Vink deze mogelijkheid aan in de plugin om gebruikers te verbieden dit soort wachtwoorden te gebruiker.

Uiteraard is het aan te raden om voor iedere dienst, website of app een ander wachtwoord te gebruiken. Benieuwd of jouw wachtwoord ooit is gelekt? Gebruik haveibeenpwned.com om hier direct achter te komen!

4. Sterke wachtwoorden verplichten

De zwakste schakel van de beveiliging van je website blijft de menselijke kant. Via Wordfence kun je gebruikers verplichten om een sterk wachtwoord in te stellen. Hierdoor kun je dit beleid eenvoudig organisatiebreed uitrollen.

Wordfence gebruikt een algoritme om te kijken of de gekozen wachtwoorden sterk genoeg zijn. Als dit niet zo is, worden gebruikers verplicht om een nieuw, sterker wachtwoord in te stellen.

Het is aan te raden deze optie in ieder geval aan te zetten voor gebruikers met de rechten van administrators en editors.

5. Two-Factor Authentication

Two-factor authentication is de meest eenvoudige manier om je website veiliger te maken. Op deze manier kom je niet in de website zonder de telefoon waaraan je WordPress account gekoppeld is. Als hackers je accountnaam en je wachtwoord buit weten te maken, hebben ze alsnog niet genoeg om de website in te komen.

In een eerder artikel schreef ik over het instellen van two-factor authentication op WordPress via Wordfence.

6. Geen informatie over de gebruikersnaam prijsgeven

Bij een foutieve inlogpoging geeft WordPress normaal gesproken aan waar de fout zat, je inlognaam of het wachtwoord. Dit is een beveiligingsprobleem, omdat hackers op deze manier gemakkelijk kunnen achterhalen welke gebruikers er op de WordPress website bestaan, zodat deze gericht aangevallen kunnen worden.

WordFence heeft een optie waarbij de boodschap ‘the username or password you entered is incorrect’ wordt getoond bij een foutieve inlogpoging. Dit beschermt je gebruikersnamen en laat niet zien of de hacker een geldige gebruikersnaam heeft geraden. Het is daarom aanbevolen om deze functie te gebruiken.

7. Toegang tot wp-login.php beperken

Ook al hebben ze je inloggegevens, kwaadwillende kunnen niet inloggen als hun IP-adres geen toegang heeft tot de inlogpagina (wp-login en wp-admin) van je website. Je kan op verschillende manieren je eigen IP-adres whitelisten en andere adressen uitsluiten. De makkelijkste manier is via een plugin, zoals Limit Login Attempts of IP Whitelist.

Een betere manier is door het .htaccess bestand van je website aan te passen. Dit voorkomt beveiligingsrisico van een extra third-party plugin én vertraagt je site niet onnodig. Vraag je web developer voor hulp hierbij, mocht je er niet uitkomen.

Hulp bij het beveiligen van jouw WordPress website

Deze eenvoudig toe te passen stappen beperken het beveiligingsrisico voor je website aanzienlijk. Met slechts €10 per maand beschikt je website al over Wordfence premium, waardoor je nóg meer beveiligingsopties krijgt.

Wil je advies over het het inperken van risico’s voor je website of meer informatie voor jouw specifieke situatie? Neem dan vrijblijvend contact op met Chent Creative.